麦青儿 - 2022-4-27 16:26:00

背景:

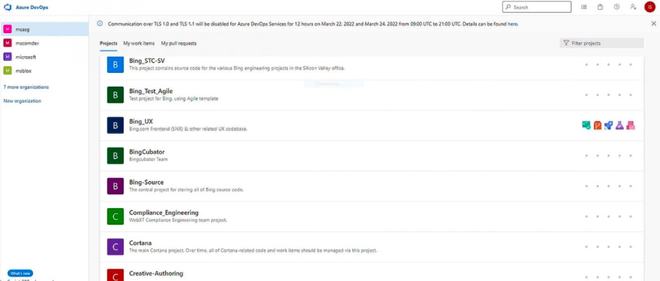

3月底,黑客组织Lapsus$泄露了微软37GB的源代码,声称这些都是从微软内部的Azure DevOps服务器上窃取的,从发布的Telegram频道截图可以看到,这些项目中的源代码涵盖了一系列高知名度和内部项目,包括与必应搜索、必应地图和Cortana语音助手有关的代码。

场景:

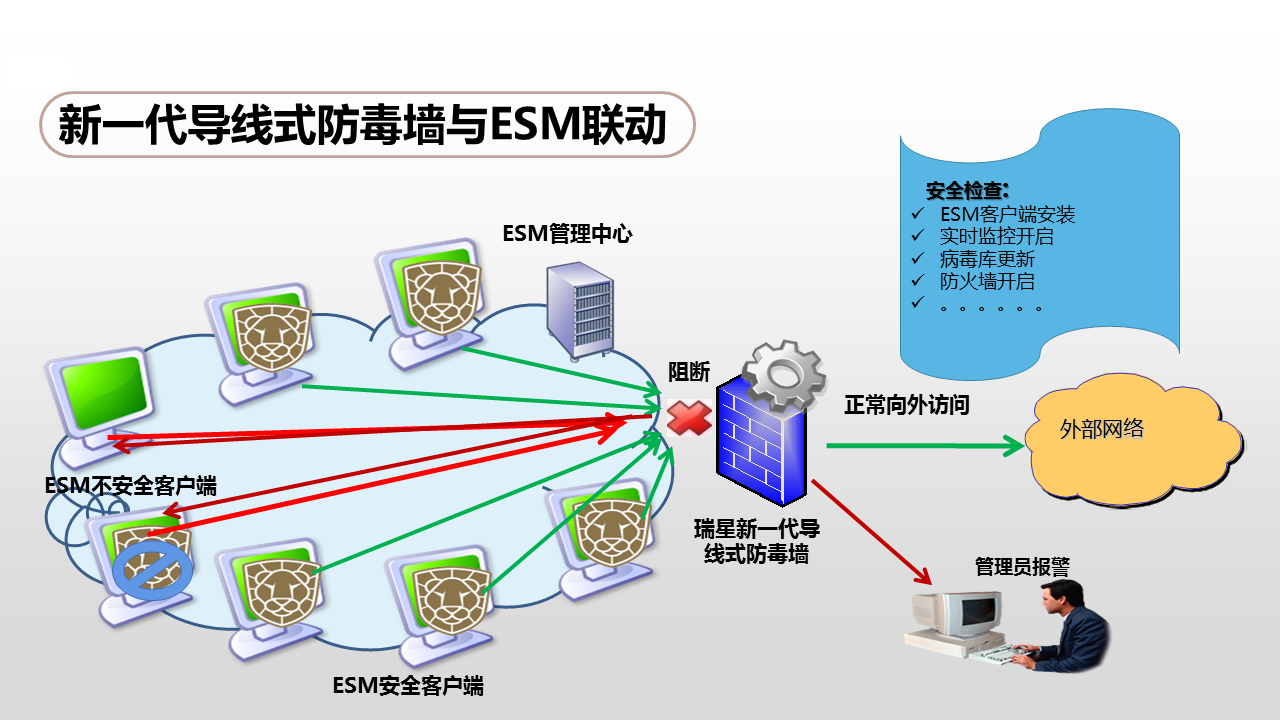

综上几点,这些安全问题都造成了企业单点防御薄弱,不能有效抵御外来的网络攻击,因此如何将已有安全设备与存在安全隐患的设备进行有效隔离是关键。

3月底,黑客组织Lapsus$泄露了微软37GB的源代码,声称这些都是从微软内部的Azure DevOps服务器上窃取的,从发布的Telegram频道截图可以看到,这些项目中的源代码涵盖了一系列高知名度和内部项目,包括与必应搜索、必应地图和Cortana语音助手有关的代码。

图:Lapsus$泄露的微软Azure DevOps帐户的屏幕截图

场景:

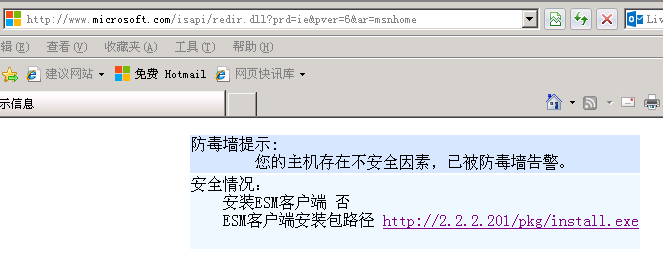

- 很多企业不能保证内网中所有终端设备都部署了相应的防护产品,只实现了部分安全;

- 企业内部已安装的终端安全防护产品不能及时升级或更新到最新版本;

- 部分企业私自更改终端安全产品的安全策略,未开启实时防护;

- 员工个人PC、合作伙伴PC或客户PC进入企业内网后,使网络边界不断产生变化,带来安全隐患;

综上几点,这些安全问题都造成了企业单点防御薄弱,不能有效抵御外来的网络攻击,因此如何将已有安全设备与存在安全隐患的设备进行有效隔离是关键。