K的二次方 - 2008-10-22 1:04:00

瑞星杀毒软件2009公测版出炉后,防火墙也随之出炉。经过一段时间的测试,发现了瑞星2009防火墙的许多新功能,同时也发现了其中的一些不足。

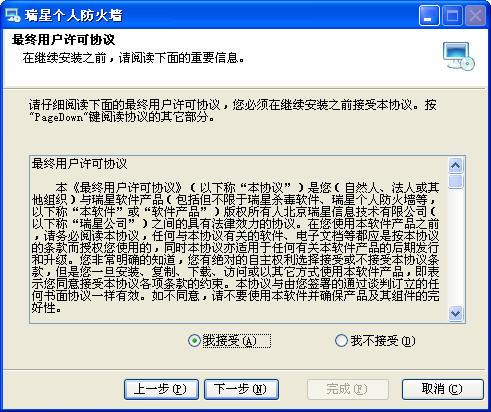

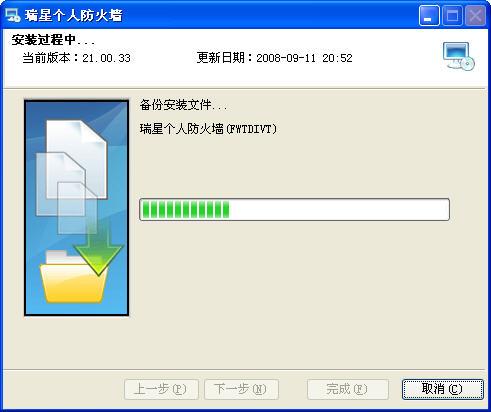

安装过程

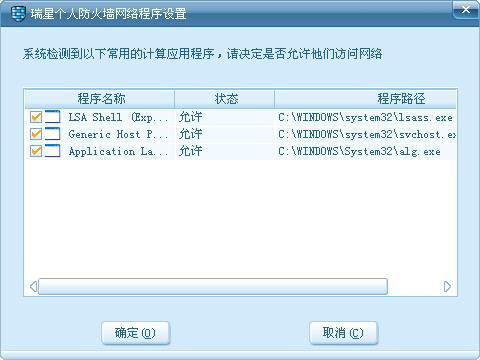

在安装过程中,出现了网络程序设置界面,对常见的访问网络的应用程序设置访问规则。

用户系统信息:Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 5.1; Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1) ; InfoPath.2; .NET CLR 2.0.50727)

安装过程

在安装过程中,出现了网络程序设置界面,对常见的访问网络的应用程序设置访问规则。

用户系统信息:Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 5.1; Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1) ; InfoPath.2; .NET CLR 2.0.50727)